Използване на Wireshark за Ubuntu

Wireshark е мощен мрежов анализатор с отворен код, който може да се използва за разпознаване на данни в мрежа, като помощник за отстраняване на мрежовия трафик, но също така и като образователен инструмент, който помага да се разберат принципите на мрежите и комуникационните протоколи.

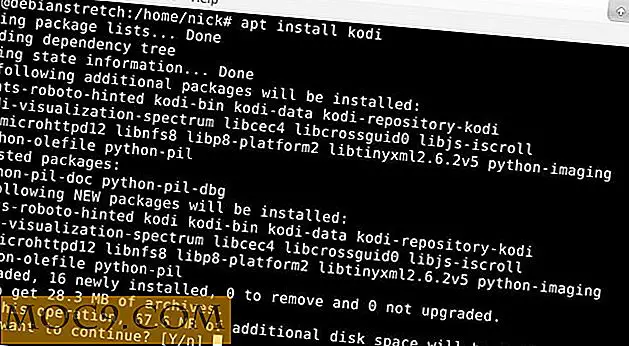

Той е лесно достъпен за почти всяка дистрибуция на Linux и за Ubuntu, той може да бъде инсталиран чрез софтуера на Ubuntu или терминала:

sudo apt-get инсталирате wireshark

Преди да използвате wireshark, dumpcap програма dumpcap трябва да получи разрешение да работи като root. Без това Wireshark няма да може да улови мрежовия трафик, когато сте влезли като обикновен потребител (който винаги е в дистрибуции като Ubuntu). За да добавите бит " setuid " към dumpcap, използвайте следната команда:

sudo chmod

Обърнете внимание, че цитатите отбелязват около "който dumpcap" не са обикновени единични кавички, а по-скоро знак за сериозен акцент. При Unix-подобни системи това предизвиква заместване на командата, където изходът от which команда се превръща в параметър за командата chmod, т.е. пълната пътека на dumpcap двойката на dumpcap .

Стартирайте Wireshark и след това кликнете върху мрежовия интерфейс, който искате да използвате, за да заснемете данните. В кабелна мрежа вероятно ще е eth0 . Сега кликнете върху Старт.

Wireshark ще започне да записва трафик и да го показва като списък с цветни кодове в главния прозорец. TCP трафикът е зелен, UDP пакетите са светлосини, ARP заявките са жълти, а DNS трафикът е показан в тъмно синьо.

Точно под лентата с инструменти е филтърната кутия. За да видите само определени типове мрежови пакети, въведете името на протокола в полето за редактиране и кликнете върху Прилагане. Например, за да видите само съобщението ARP (Address Resolution Protocol), въведете arp в полето Filter и щракнете върху Apply. Списъкът ще се промени, за да се показват само ARP съобщения. ARP се използва в LAN, за да открие коя машина използва определен IP адрес. Други филтри за пример са HTTP, ICMP, SMTP, SMB и т.н.

Wireshark може да филтрира с по-разширени критерии, отколкото само типа протокол. Например, за да видите целия трафик, свързан с DNS, който идва от конкретен хост, използвайте филтъра ip.src==192.168.1.101 and dns където 192.168.1.101 е източникът, който искате да филтрирате.

Ако забележите интересно взаимодействие между двама хоста, които искате да видите в неговата цялост, Wireshark има опция "следващ поток". Кликнете с десния бутон на мишката върху всеки пакет в обмена и след това кликнете върху "Следвайте TCP потока" (или следвайте UDP потока, следвайте SSL потока в зависимост от вида на протокола). Wireshark ще покаже пълно копие на разговора.

Опитайте тази

Използването на Wireshark може да бъде толкова сложно, колкото е нужно, тъй като има нужда от много допълнителни функции за мрежовите експерти, но тези, които искат да научат повече за мрежите, също могат да се възползват от това. Ето нещо, което трябва да опитате, ако искате да научите повече за Wireshark. Започнете улавяне и задайте филтъра на ICMP. Сега пинг на машината си с Linux, като използвате такава команда от друга машина на Linux или дори от командния корпус на Windows PC:

ping 192.168.1.10

Където 192.168.1.10 е IP адресът на машината на Linux. Сега погледнете списъка с пакети и вижте дали ще забележите мрежовия трафик за пинг.

![Как да деактивирате звука за влизане в Ubuntu Oneiric [Бързи съвети]](http://moc9.com/img/login-sound-desktop-entry.jpg)